c++

css

信息安全

蓝桥杯

bash

API

vga

IMX6ULL

dirs 命令

安全威胁分析

样本熵

Android蓝牙使能

测试工具

neo4j

网络编程

网络管理

下载视频方法

网赚项目

16QAM

医疗

安卓逆向

2024/4/12 13:45:48crackme例子1

样本 jadx 静态分析

其中v2为查v5表得到,v3为用户输入index 下面就分别分析这几个值是啥

abcdefghddddd 得到v5和v4

解压assets下abcdefghddddd 拖入010 editor查看,实际是一个带相关数据的png文件 v5为图片位置89473开始,长度768字节&am…

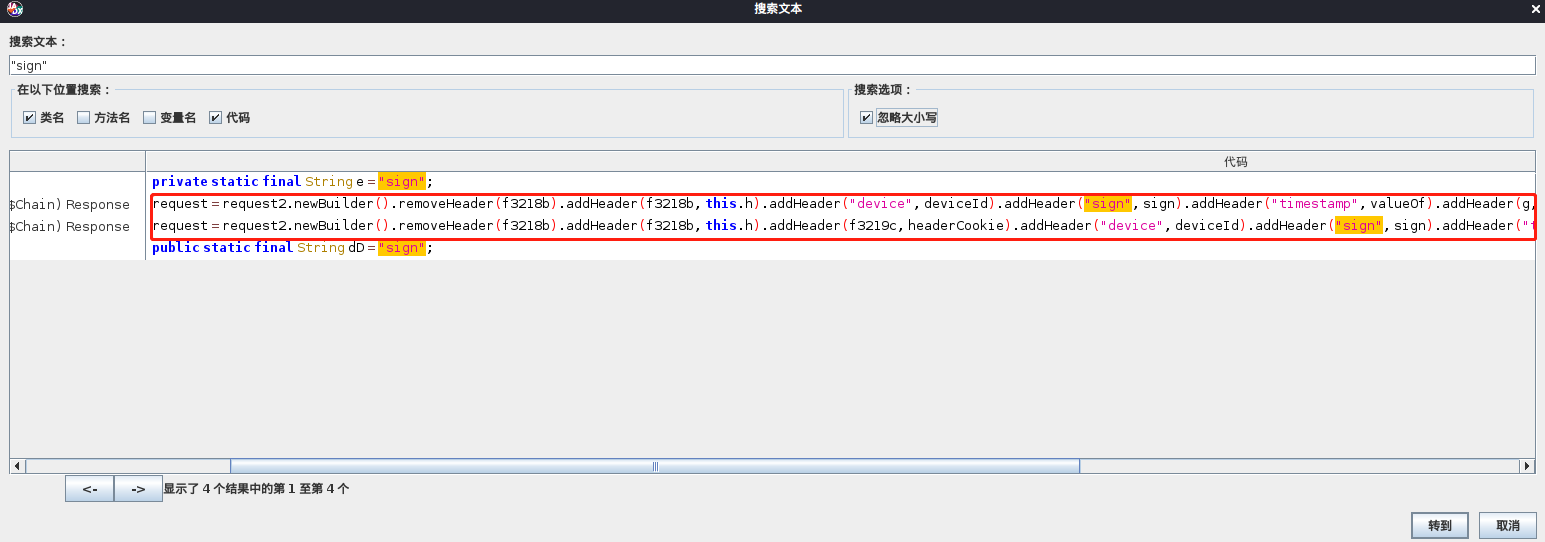

安卓逆向 | 某新闻类APP sign

*本文章仅供学习交流,切勿用于非法通途,如有侵犯贵司请及时联系删除

一、抓包

POST请求,url和header里面都携带一个sign,url中的sign猜测可能是根据From表单进行的加密,修改参数,显示签名错误,header里面可能是根据时间戳进行的加密。

二、Header中的sign

1、Java层分…

mitmproxy:ImportError: DLL load failed while importing _brotli: 找不到指定的模块。

问题:

ImportError: DLL load failed while importing _brotli: 找不到指定的模块。 ImportError: DLL load failed while importing _brotli: 找不到指定的模块。 ImportError: DLL load failed while importing _brotli: 找不到指定的模块。

解决方案:

https://support.mi…

密码学 MD5信息摘要算法

一、简介

MD5信息摘要算法(英语:MD5 Message-Digest Algorithm),一种被广泛使用的密码散列函数,可以产生出一个128位(16字节)的散列值(hash value),用于确保…

安卓逆向工程师技术基础入门,Android安全与逆向分析实战教学

一、教程描述

本套教程深入讲解了安卓逆向技术,教你使用反编译工具或手段,对安卓APP进行破解攻击,以达到APP测试与逆向调试、逆向分析、安全分析、应用保护等目的,请不要用于非法用途。本套安卓逆向教程,大小47.20G&a…

安卓逆向 -- Frida环境搭建(HOOK实例)

一、开启抓包程序Postern和Charles 二、目标分析

打开jadx,把apk拖拽进去,全局搜索"pwd",挨个分析,明显来自于这条代码,后面是md5,可以判断pwd加密是md5,我们hook该地方 三、Frida环…

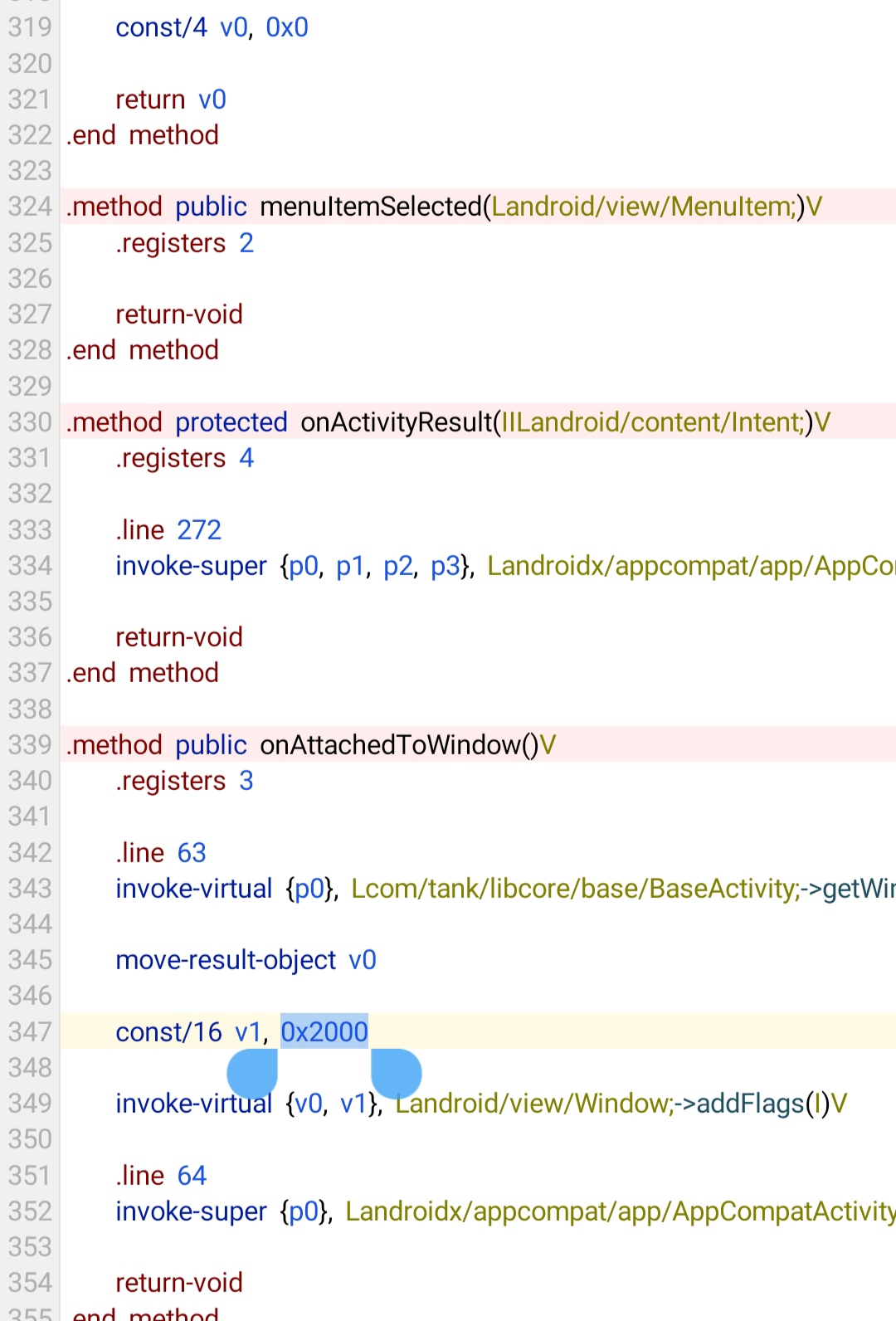

安卓逆向 | 某H新闻类APP Secret

*本案例仅做分析参考,如有侵权请联系删除

一、抓包+重放

重放时发现返回请求已过期,猜测是请求参数带有时间戳,服务器对时间戳进行时效验证。

{"Code": ...,"ResultMsg": "请求已过期."

}经过验证发现在DeviceInfo中有毫秒级时间戳Timesta…

安卓逆向 - Xposed入门教程

一、引言

Xposed框架,是Android中Hook技术的一个著名的框架,拥有非常丰富的模块,给我们分析app提供了极大的便利,Xposed框架是开源的。最高支持到Android 8(重要)

github地址:GitHub - rovo89…

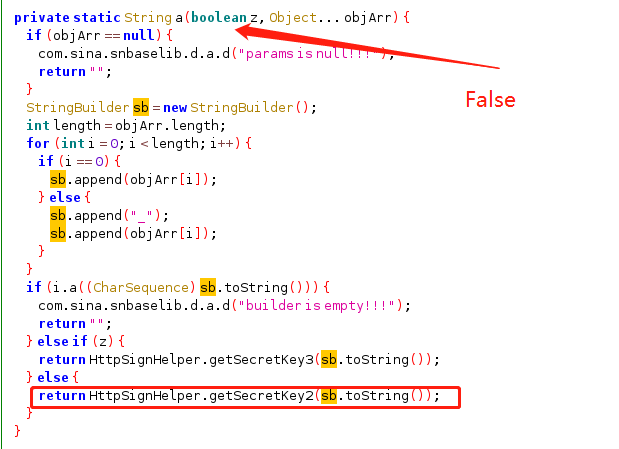

安卓逆向 | 某新闻类APP urlSign

*本文章仅供学习交流,切勿用于非法通途,如有侵犯贵司请及时联系删除

一、目标参数

urlSign

二、JAVA层分析

搜索出两个关键点,挨个看下。 第二个看起来比第一个像很多,有rand,signVer,urlSign参数,和抓包的参数可以对应上。 跟进去com.sina.sinahttpsignlibrary.a.a(p…

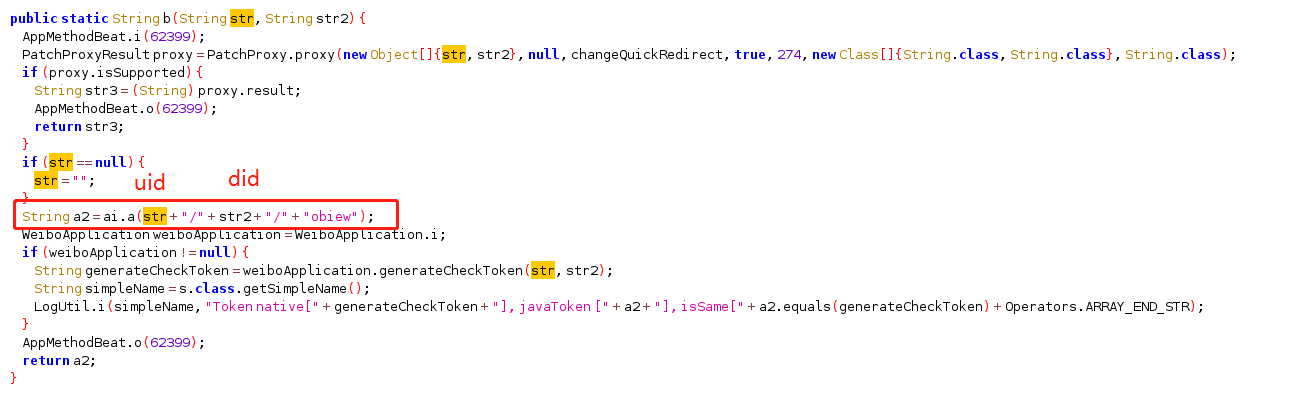

安卓逆向 | 某社交类APP gsid

*本文章仅供学习交流,切勿用于非法通途,如有侵犯贵司请及时联系删除

一、目标参数

gsid

二、抓包

表单里面必要的几个参数checktoken、mfp、appkey,其中appkey是固定值。

0x01、checktoken

jadx搜索checktoken,跟进去发现个b方法,用r0tracer hook一下这个方法,根据抓…

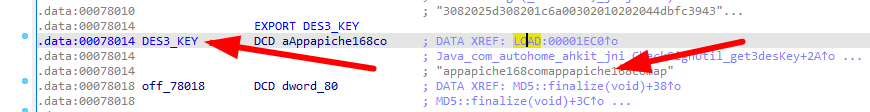

安卓逆向 -- SO文件逆向分析

接上节课内容

安卓逆向 -- Frida环境搭建(HOOK实例)

安卓逆向 -- FridaHook某车udid的加密值

安卓逆向 -- FridaHook分析3DES加密值

一、上节课我们找到了get3deskey函数来自原生函数 二、解压apk文件,去lib文件里找到libnative-lib.so文件 三、将so文件拖入ida…

[网鼎杯 2020 青龙组]bang 复现

一.前言

在NSSCTF练习安卓逆向,第一次遇到安卓脱壳题 大佬的题解只有一句话"frida-dexdump一把嗦" 听起来容易做起来难,还遇到了安卓虚拟机的玄学bug,折磨了我很久,好在最终使用真机成功dump并得到flag 题目来源:[网鼎杯 2020 青龙组]bang 如果直接用jadx打开会发现…

【吾爱破解】Android初级题(二)的解题思路 _

拿到apk,我们模拟器打开看一下 好好,抽卡模拟器是吧😀

jadx反编译看一下源码 找到生成flag的地方,大概逻辑就是

java

signatureArr getPackageManager().getPackageInfo(getPackageName(), 64).signaturesfor (int i 0; i &l…

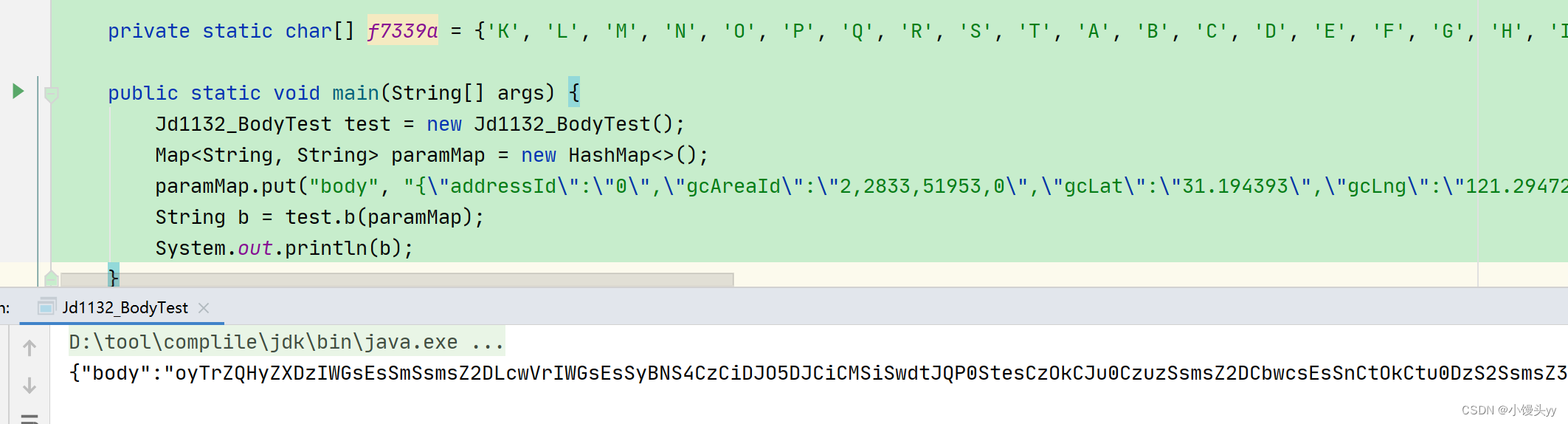

安卓逆向 - 某东app加密参数还原

本文仅供学习交流,只提供关键思路不会给出完整代码,严禁用于非法用途,拒绝转载,若有侵权请联系我删除!

目标app:5Lqs5LicYXBwMTEuMy4y

目标接口:aHR0cHM6Ly9hcGkubS5qZC5jb20vY2xpZW50LmFjdGl…

hook其他调试技巧

输出堆栈信息

通过 android.util.Log 输出当前线程的堆栈跟踪信息。

function showStacks() {Java.perform(function () {console.log(Java.use("android.util.Log").getStackTraceString(Java.use("java.lang.Throwable").$new()

)); })

}

可以在需要的…

NSSCTF MOBILE [SWPU 2019]easyapp 详细题解

文章目录 一. 前言二. 安装安卓SDK三. 安装安卓模拟器(推荐夜神模拟器)四. 安装frida和objection五. 解题过程六. 总结 一. 前言

题目地址:[SWPU 2019]easyapp大佬题解[SWPU 2019]easyapp pwjcw的WriteUp 大佬的题解很简单,直接hook就可以看到返回值,但是我看了半天没看明白是…

安卓逆向 | 某社交类APP shield

*本文章仅供学习交流,切勿用于非法通途,如有侵犯贵司请及时联系删除

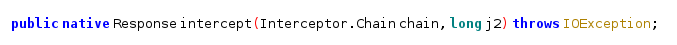

一、分析执行流程

initializeNative()---->cPtr = initialize(str)----->intercept(Interceptor.Chain chain, long j2)

二、Unidbg

public class xhs extends AbstractJni {private final Andro…

【移动安全】对webview漏洞的一些分析

这次分析的app如下:

打开发现该app发现需要登录界面: 拖进jadx看一下,先来看一下AndroidManifest.xml文件 发现有两个类是导出,再来分析这两个类 这个RegistrationWebView类利用webview.loadUrl进行加载网页

java

public class…

安卓逆向高阶之frida hook java层

文章目录1. 初次hook Java 层函数2. hook 修改函数返回值3. hook调用静态函数和非静态函数4. hook设置成员变量5. hook内部类6. hook 动态加载dex7. 枚举class1. 初次hook Java 层函数 登录走else if 逻辑,hook a 方法

function hook_java() {Java.perform(functio…

安卓逆向 - EdXposed LSPosed VirtualXposed

一、引言

接上篇:安卓逆向 - Xposed入门教程_小馒头yy的博客-CSDN博客 我们介绍了Xposed入门安装使用,但是只支持到Android 8,并且安装模块需要重启。今天我们来看看Xposed的其他版本。

二、各种Xposed框架对比

1、Xposed 只支持到安卓8&…

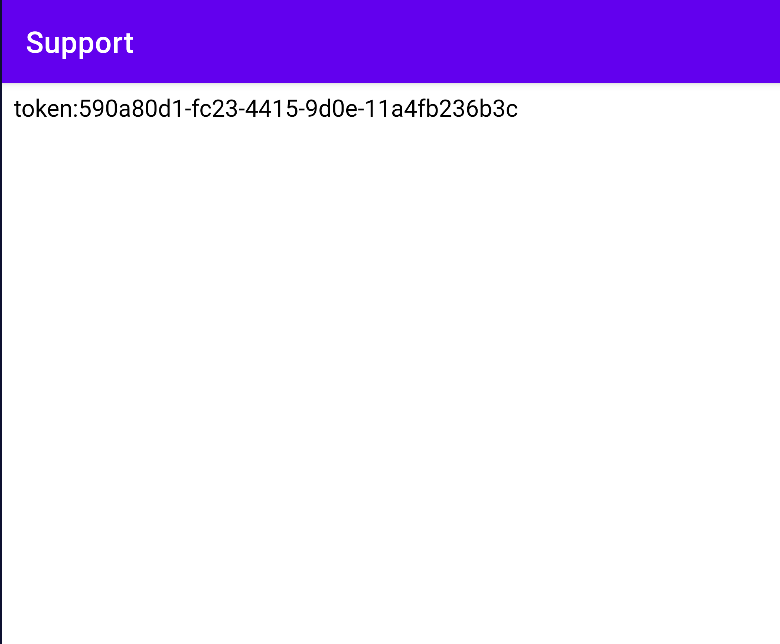

安卓逆向 | 某新闻类APP sn

*本文章仅供学习交流,切勿用于非法通途,如有侵犯贵司请及时联系删除

一、抓包

通过抓包,然后转换成python代码,通过删除字段的方式确定加密参数为 st:猜测为时间戳sn:猜测根据时间戳加密二、脱壳

查壳工具查看有壳,用Frida-DEXDump脱壳,不会的可以点击传送门,开箱即用…

密码学 | 密码学简介及Base64编码

密码学(在西欧语文中,源于希腊语krypts“隐藏的”,和grphein“书写”)是研究如何隐密地传递信息的学科。在现代特别指对信息以及其传输的数学性研究,常被认为是数学和计算机科学的分支,和信息论也密切相关。…

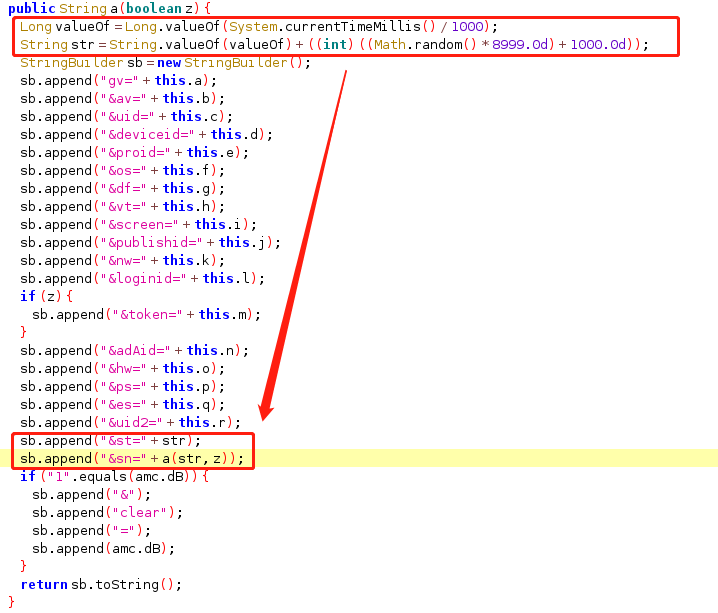

【安卓逆向】app防止截屏分析与去除

本次分析的app name为:5paH5qGI54uX

这款应用打开之后里面的内容是不允许截图的,防止截图分析:Android应用防止截屏_landroid/view/window;->setflags 0x2000-CSDN博客

App防止恶意截屏功能的方法:iOS、Android和鸿蒙系统的实…

手机常用的root方案

手机常用的root方案 xposed Magisk KernelSU SuperSU

这些都是用于手机Root的工具或框架,它们之间有一些区别:

Xposed Framework:Xposed是一个适用于Android设备的框架,允许用户在不修改APK文件的情况下对系统进行定制。它通…

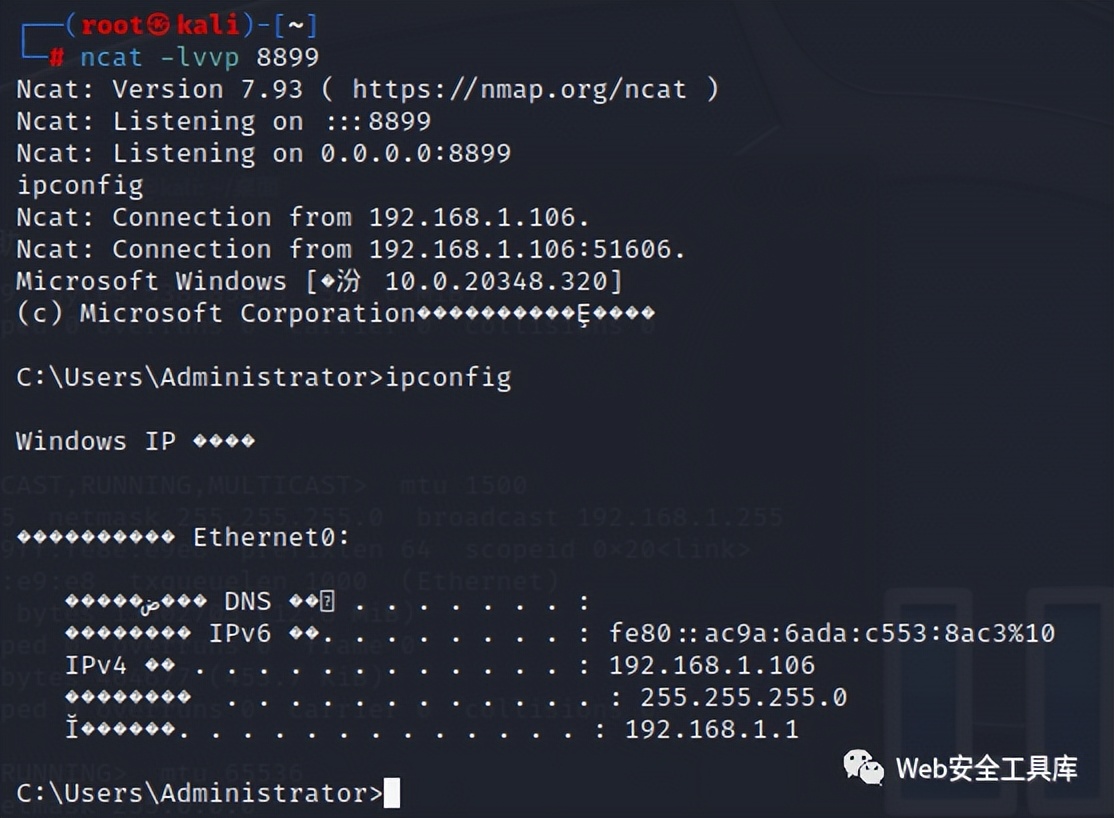

2023网络安全 -- 正向连接与反向连接

一、正向连接,Linux服务器主动控制windows服务器

1、上传nc到windows服务器上运行

2、以管理员身份运行cmd 3、执行下面命令,监听任意来自8899端口的数据,等待服务器来连接

nc -e cmd -lvvp 8899 4、Linux服务器执行如下命令,i…

![[网鼎杯 2020 青龙组]bang 复现](https://img-blog.csdnimg.cn/304f58f2ff7b436c837dadd17b58ba01.jpeg)

![NSSCTF MOBILE [SWPU 2019]easyapp 详细题解](https://img-blog.csdnimg.cn/b0a20cb2d66840eab40f720d333a3afe.png)